最終更新日 2024年12月20日

記事の概要

この記事では情報セキュリティにおける脅威の1つである、「ソーシャルエンジニアリング」について解説します。

今回の記事での説明内容

今回の記事で説明する内容は以下です。

この記事はこんな人にオススメ!

● ソーシャルエンジニアリングとはどんなものか分かりやすく知りたい人!

● 従業員教育やセキュリティポリシー策定の参考にしたい人!

● セキュリティリスクを理解する必要がある開発担当者!

● 具体的な攻撃手法や企業が取るべき対策を学びたい人!

ソーシャルエンジニアリング

ソーシャルエンジニアリングの概要

一言で簡単に言うと

ソーシャルエンジニアリングとは、一言でいうと、人を騙して情報を盗む手口の総称です。

もう少し詳しく言うと

もう少し詳しく説明すると、ソーシャルエンジニアリングとは、人間の心理を利用して情報をだまし取ったり、特定の行動をとらせたりする手法のことです。

コンピュータやシステムの技術的な脆弱性を攻撃するのではなく、人間の「信頼」「恐怖」「好奇心」「焦り」などの感情や行動パターンを狙うため、技術的な知識がある人でも被害にあることがあります。

身近なものに例えると!

ソーシャルエンジニアリングは、「オレオレ詐欺」のようなものです。

例えば、知らない番号から電話がかかってきて、「オレだよ、オレ!」と言って親や祖父母などの身内を装い、「事故を起こしてしまってお金が必要だ」と嘘をついて、相手からお金を騙し取ろうとする手口です。この場合、被害者の「家族を助けたい」という心理を利用しています。

これと同じように、ソーシャルエンジニアリングは人の感情や心理をうまく操作して、情報を引き出したり、行動を取らせることを狙っています。

ソーシャルエンジニアリングの例

ソーシャルエンジニアリングの代表的な手口には以下のようなものがあります。

| 内容 | 説明 |

|---|---|

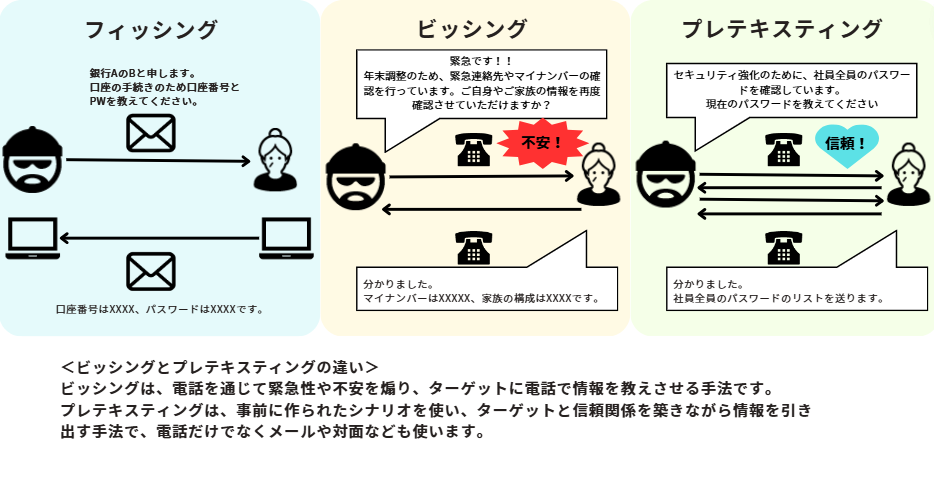

| フィッシング(Phishing) | メールやSNSを使って、銀行や知人を装った偽のメッセージを送り、リンクをクリックさせたり、個人情報(IDやパスワード)を入力させる手口です。 |

| なりすまし(Impersonation) | 電話や対面で、会社の社員や技術サポート、警察官などを装い、個人情報やパスワードを尋ねる手法です。 例えば、「システムに問題があるので、アカウント情報を確認したい」と言って情報を引き出すことがあります。 |

| プレテキスティング(Pretexting) | 予め設定したシナリオ(プレテキスト)を用意て、信頼を得て情報を引き出す方法です。 例えば、会社のIT管理者になりすまし、「定期的なセキュリティ確認のためにパスワードが必要です」と言って情報を集めるなどがあります。 |

| ビッシング(Vishing) | 電話を使ったフィッシングです。 例えば、銀行やクレジットカード会社の担当者を装い、「不正使用の疑いがあるので口座情報を確認させてください」といった手口で情報をだまし取ります。 |

| テールゲーティング(Tailgating) | オフィスや建物のセキュリティを突破する手法です。 社員や配達員のフリをして、ドアが開いた瞬間に後ろについて一緒に建物に入ったりする手口です。 |

ソーシャルエンジニアリングの対策

ソーシャルエンジニアリングは、心理的な盲点を突いてくるため、誰にでも起こり得るリスクです。

以下のような対策を取り、冷静に対応することで、被害を防ぐことができます。

- 疑う習慣を持つ

不審なメールや電話には注意し、送信者や電話の相手が本当に正しいかを確認します。

- 個人情報を安易に教えない

パスワードや個人情報を求められた場合、その場で応じず、正規の手段で確認を行います。

- 教育とトレーニング

社員や家族にソーシャルエンジニアリングの手口を理解させ、実際に遭遇した際にどう対応するかを練習します。

- セキュリティポリシーの徹底

会社や組織内でセキュリティポリシーを策定し、例えばパスワードの取り扱い方法や来訪者の対応方法などを定めておくことが重要です。

- セキュリティ教育と訓練

社員や家族に対して定期的にセキュリティ教育を行い、ソーシャルエンジニアリングの手口を知ってもらうことが重要です。

実際の攻撃シナリオを模倣した訓練(ペネトレーションテストやフィッシングテスト)も効果的です。

- 情報共有の制限

会社内やSNSで個人情報や組織の情報をむやみに共有しないことも大切です。特に、業務用のメールアドレスや電話番号は公開しないように注意します。

- 多要素認証の導入

パスワードだけでなく、二段階認証や生体認証などを組み合わせることで、不正なログインを防ぎます。

多要素認証(MFA、Multi-Factor Authentication)とは、アカウントやシステムにログインするときに、2つ以上の異なる種類の確認方法を使って本人確認を行うセキュリティ対策です。

これにより、パスワードが漏れたとしても、不正アクセスを防ぐことができます。

セキュリティポリシーについては以下の記事で紹介しているのでよかったら見てください!

スポンサーリンクソーシャルエンジニアリングで使われる心理テクニック

ソーシャルエンジニアリングは、主に以下のような心理的なテクニックを利用します。

・権威性の利用(Authority)

権威ある人物や組織を装って、相手に従わせる手法です。例えば、「IT管理者です。パソコンのセキュリティ確認を行います」という言葉で情報を引き出します。

・緊急性(Urgency)

「今すぐ対応しないと大変なことになる」という焦りを与えて、相手に冷静な判断をさせないようにする方法です。例えば、「あなたのアカウントが不正に使われています。すぐにパスワードを変更してください」といったメッセージです。

・好奇心(Curiosity)

相手の興味を引く内容を提示して、リンクをクリックさせたり、情報を提供させたりします。例えば、「あなたの知らない誰かがあなたの写真をシェアしています」というメッセージです。

・互恵性(Reciprocity)

相手に親切にすることで、恩を返そうとする心理を利用します。例えば、「無料のセキュリティチェックを提供しています。詳細な情報を教えてください」という方法です。

ソーシャルエンジニアリングの最新の手口

ソーシャルエンジニアリングの手法は日々進化しています。

最近では以下のような手口が増えています。

- ディープフェイクを利用した詐欺

ディープフェイク技術を使って、映像や音声で特定の人物になりすまし、相手をだます手法です。

例えば、経営者の映像を偽造して社員に命令を出すなどの事例も報告されています。

- SNSを利用した情報収集

ソーシャルメディアでの投稿やプロフィール情報を活用して、ターゲットに関する詳細情報を収集し、信頼を得やすいシナリオを構築する手法が増えています。

ゴリタン

インフラエンジニアとして、ネットワークとサーバーの運用・保守・構築・設計に幅広く携わり、

現在は大規模政府公共データの移行プロジェクトを担当。

CCNPやLPICレベル3、AWSセキュリティスペシャリストなどの資格を保有しています。