最終更新日 2024年12月20日

記事の概要

この記事では、情報セキュリティにおける主要な国際規格と国内規格について解説します。

今回の記事での説明内容

今回の記事で説明する内容は以下です。

- ISO/IEC 27001

- ISO/IEC 27002

- PCI DSS

- NIST SP 800-53

- COBIT

- JIS Q 27001

- JIS Q 15001

- JIS Q 5070

- ISMS適合性評価制度

- FISC(金融情報システムセンター)安全対策基準

この記事はこんな人にオススメ!

● 企業内のセキュリティ管理体制を構築・運用するための参考にしたい人!

● セキュリティ規格に基づいたセキュリティ対策の具体的な実施方法を学びたい人!

● 情報安全確保支援士試験を受験する人!

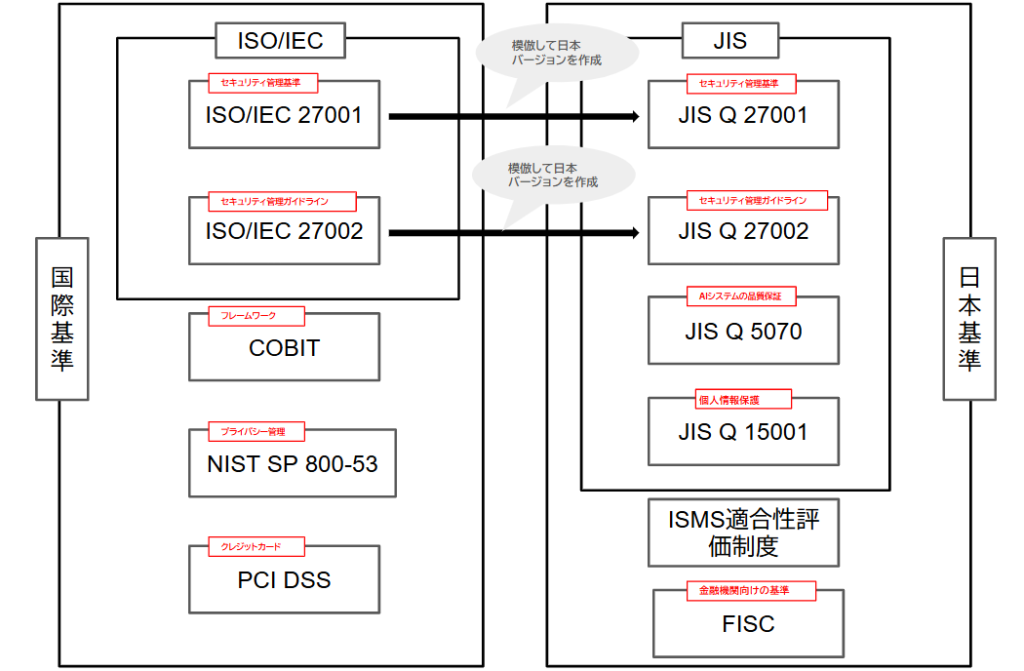

今回説明するセキュリティ規格の全体像

今回説明するセキュリティ規格の全体像は以下のようなイメージです。

| 規格 | 説明 |

|---|---|

| ISO/IEC 27001 | 情報セキュリティ管理の国際標準。 |

| ISO/IEC 27002 | 情報セキュリティ管理の具体的な実施ガイドライン。 |

| NIST SP 800-53 | アメリカの政府機関向け情報セキュリティ管理の基準 |

| COBIT | ITガバナンスと管理のフレームワーク。 |

| JIS Q 27001 | 日本版のISO/IEC 27001。 |

| JIS Q 15001 | 個人情報保護管理の日本標準。 |

| JIS Q 5070 | AIシステムに関するガバナンスの日本標準。 |

| ISMS適合性評価制度 | ISMSの認証評価制度。 FISC安全対 |

| FISC安全対策基準 | 日本の金融機関向け情報システムのセキュリティ基準。 |

ISO/IEC 27001

ISO/IEC 27001の概要

一言で簡単に言うと

ISO/IEC270001は、簡単に言うと、企業や組織が情報を安全に守るためのルールや仕組みを定めた国際的な基準です。

情報を盗まれたり、失われたりしないようにするための管理方法を示し、リスクを減らして信頼性を高めることが目的です。

もう少し詳しく言うと

もう少し詳しく言うと、ISO/IEC27001は、情報セキュリティ管理システム(ISMS: Information Security Management System)に関する国際規格であり、組織が情報の機密性、完全性、可用性を保護するためのフレームワークを提供します。

この規格は、リスクアセスメントを通じて情報資産に対するリスクを特定し、

そのリスクを管理するための一連の管理対策(114のコントロール)が含まれています。

組織はこの規格に基づき、適切なセキュリティ対策を実施し、継続的に改善を行うことで、セキュリティの維持と向上を図ります。

ISMS適合性評価制度の認証基準にも採用されています。

身近なものに例えると!

ISO/IEC 27001を別の身近なものに例えると、学校の安全管理ルールのようなものです。

学校では生徒を守るために様々なルールや手順が決まっています。

たとえば、避難訓練の方法、校舎への入退場管理、怪我をしたときの対応方法などがしっかりと定められていて、定期的にそのルールが見直されます。

同じように、ISO/IEC 27001は企業の情報を守るために、情報の取り扱い方やリスクにどう対応するかのルールを定め、継続的に改善するための国際基準です。

ISO/IEC 27001が使用されているところ

ISO/IEC 27001は具体的に言うと以下の場面で使用されています。

1. Amazonや楽天のようなオンラインショッピングサイト

顧客のクレジットカード情報、住所、購入履歴など、個人情報が大量に保存されるため、ISO/IEC 27001を取得して情報漏洩や不正アクセスを防ぐシステムを導入しています。これにより、顧客が安心してオンラインで買い物ができる環境を提供しています。

2. 銀行や証券会社

みずほ銀行や三菱UFJ銀行のような大手金融機関では、取引データ、口座情報、パスワードなどの機密情報を守るため、ISO/IEC 27001に基づく情報セキュリティ管理が不可欠です。例えば、振込や残高照会などのオンライン取引を行う際に、安全な通信とデータ保護を確保しています。

3. 医療機関(病院やクリニック)

東京大学病院などの大規模な医療機関では、患者の診療記録や個人情報を厳密に管理するためにISO/IEC 27001を導入しています。これにより、電子カルテの不正アクセスや個人情報の漏洩を防ぎ、患者のプライバシーを守ります。

4. Microsoft AzureやAmazon Web Services (AWS) などのクラウドサービス

クラウドプロバイダーは、企業が自社データを外部のクラウドに保存するため、データが安全に保管されていることを保証するためにISO/IEC 27001の認証を取得しています。たとえば、企業がAWSを利用して社内データを管理する場合、ISO/IEC 27001に準拠したセキュリティ対策が施されていることで安心してクラウドを利用できます。

ISO/IEC 27002

ISO/IEC 27002の概要

一言で簡単に言うと

ISO/IEC27002は、簡単に言うと、情報セキュリティ管理のベストプラクティスや具体的な手順を示すガイドラインです。

もう少し詳しく言うと

もう少し詳しく言うと、ISO/IEC 27002は、情報セキュリティ管理のための具体的な管理策を提供するガイドラインであり、

情報セキュリティ管理システム(ISMS)を実施・運用するために使用されるベストプラクティス集です。

この規格はISO/IEC27001が示す管理のフレームワークにおける「管理目的」と「管理策」を具体的に

どのように適用すべきかを支持し、情報資産を効果的に保護するための詳細な指導を行います。

企業が情報を守るために取り組むべき具体的な対策を詳しく説明しています。

身近なものに例えると!

ISO/IEC 27002をスポーツに例えると、チームのトレーニングガイドラインのようなものです。

各選手が怪我を防ぎ、最高のパフォーマンスを発揮するために、どの筋肉をどう鍛えるか、

どのようなストレッチやウォームアップをするか、試合前の準備や戦略が細かく規定されています。

情報セキュリティにおけるリスク対策も同じように、各企業が最適なパフォーマンスを維持するために、どんな対策を取るべきかが具体的に示されているのです。

ISO/IEC27001とISO/IEC27002の違い

ISO/IEC 27001がセキュリティ管理システムの構築やその認証に関する基準を提供しているのに対し、

ISO/IEC 27002は、どのようなセキュリティ対策を実施するべきかを具体的な管理策のカタログとして示しています。

PCI DSS

PCI DSSの概要

一言で簡単に言うと

PCI DSSは、簡単に言うと、クレジットカード情報を安全に守るための国際基準です。

カード情報を扱う企業が、データの盗難や不正使用を防ぐために、守らなければならないセキュリティ対策を定めたルールです。

もう少し詳しく言うと

もう少し詳しく言うと、PCI DSS(Payment Card Industry Data Security Standard)は、クレジットカードのデータを保護するために、クレジットカード業界が定めた基準です。

具体的には、カード情報を扱う企業や機関が顧客のクレジットカードデータを安全に管理・処理するために順守すべき

12の要件を定めています。

これには、ファイアウォールの設定、データの暗号化、アクセス制御、定期的な脆弱性のテストなどが含まれています。

身近なものに例えると!

PCI DSSを身近なもので例えると、高級ホテルのセキュリティシステムに似ています。

ホテルはお客様のプライバシーや貴重品を守るために、多くのセキュリティ対策を講じています。例えば、部屋の鍵は最新のカードキーシステムが使われ、監視カメラやセキュリティガードが常に周囲を監視しています。さらに、ホテルのバックオフィスでは、従業員のアクセス制限が設けられており、誰もが自由にお客様の情報にアクセスできないようになっています。

PCI DSSは、クレジットカード情報を安全に保つために、まさにこのような多層的なセキュリティをデジタルの世界で構築するものです。カード情報を取り扱う企業は、顧客データを守るためにこれらの厳格なルールを守らなければなりません。

PCI DSSの要件

PCI DSSの要件は以下の通りです。

<1. 安全なネットワークの構築と維持>

要件1 ファイアウォールを設置してカード会員データを保護する

カードデータを守るために、外部からの不正アクセスを防ぐファイアウォールを設置し、適切に設定します。

要件2 初期設定のパスワードやセキュリティ設定を変更する

システムやソフトウェアの初期設定で提供されるデフォルトのパスワードや設定を変更し、セキュリティを強化します。

<2. カード会員データの保護>

要件3 保存したカード会員データを保護する

不必要なカードデータを保存せず、保存する場合は暗号化やマスキングなどの保護対策を講じます。

要件4 公開ネットワークを経由して送信するカード会員データを暗号化する

インターネットなどの公開ネットワークでデータを送信する際、データの機密性を守るために暗号化を行います。

<3. 脆弱性管理プログラムの維持>

要件5 アンチウイルスソフトウェアやプログラムを使用し、定期的に更新する

システムに対してウイルスやマルウェアの脅威を防ぐため、最新のアンチウイルスソフトを導入し、定期的に更新します。

要件6 安全なシステムとアプリケーションを開発・保守する

システムやアプリケーションに脆弱性がないか確認し、必要に応じてパッチを適用して修正します。

<4. 強力なアクセス制御の実装>

要件7 カード会員データへのアクセスを業務上必要な範囲に制限する

カード情報へのアクセスを、業務上必要な従業員にのみ許可し、それ以外のアクセスは制限します。

要件8 システムにアクセスする各個人を特定するための一意のIDを割り当てる

各ユーザーに個別のIDを割り当て、誰がシステムにアクセスしたのかを追跡できるようにします。

要件9 カード会員データに物理的にアクセスできる範囲を制限する

物理的にデータにアクセスできる場所を限定し、アクセス管理を徹底します。

<5. ネットワークの監視とテスト>

要件10 カード会員データおよびネットワークリソースへのアクセスを追跡・監視する

カード情報へのアクセスやシステム内での動作を記録し、異常な活動を監視します。

要件11 セキュリティシステムとプロセスの定期的なテストを実施する

定期的にセキュリティテストを行い、システムが安全であることを確認します。

<6. 情報セキュリティポリシーの整備>

要件12 情報セキュリティポリシーを策定し、全従業員に順守させる

情報セキュリティに関するポリシーを策定し、従業員に適切な教育を行い、その実行を徹底させます。

NIST SP 800-53

NIST SP 800-53の概要

一言で簡単に言うと

簡単に言うと、NIST SP 800-53は、アメリカの連邦機関や企業が情報システムを安全に運用するために守るべきセキュリティ対策のルール集です。

アクセス制御やデータ保護など、情報を守るための具体的な対策がまとめられていて、

政府や重要なデータを扱う企業がリスクを減らすために使っています。

もう少し詳しく言うと

もう少し詳しく言うと、NIST SP 800-53(Security and Privacy Controls for Information Systems and Organizations)は、米国国立標準技術研究所(NIST)が策定した情報システムと組織のためのセキュリティおよびプライバシー管理策の標準規格です。

これは、アメリカ連邦政府の情報システムにおいて、セキュリティやプライバシーリスクを管理するための包括的な管理策を提供するもので、主に以下のポイントが特徴です。

- セキュリティコントロール システムの機密性、完全性、可用性を維持するために必要な管理、技術的対策を詳細に記述。

- リスク管理 リスク評価に基づいて適切なコントロールを選択し、適用する。

- プライバシー保護 プライバシー侵害を防ぐための保護策も含まれています。

- 柔軟な適用 連邦機関以外でも、金融や医療など規制の厳しい業界でも利用可能。

NIST SP 800-53は、米国の連邦情報システムや機密データを取り扱う民間企業において、セキュリティ対策の基盤として使用されており、広く採用されています。

身近なものに例えると!

PCI DSSを身近なもので例えると、高級ホテルのセキュリティシステムに似ています。

たとえば、自宅を安全に保つためには、玄関に鍵をかける、窓に防犯ガラスを使う、警報システムを設置するなど、さまざまな対策を組み合わせて使います。

同様に、NIST SP 800-53は、情報システムに対して、アクセス制御やデータ暗号化、監視システムなど、複数のセキュリティ対策をバランスよく導入するためのガイドラインです。これにより、システム全体の安全性を保ちます。

COBIT

COBITの概要

一言で簡単に言うと

COBITを簡単に言うと、企業がITを使ってビジネス目標を達成し、リスクを管理するための指針です。

ITの使い方や管理方法を整理し、効果的に活用するためのルールやベストプラクティスを提供します。

もう少し詳しく言うと

もう少し詳しく言うと、COBIT(Control Objectives for Information and Related Technology)は、情報技術(IT)のガバナンスおよび管理のためのフレームワークで、企業がITを効果的に利用してビジネス目標を達成し、リスクを適切に管理し、コンプライアンスを遵守するためのベストプラクティスを提供しています。

COBITは以下を目的としています。

- ITガバナンスの確立

企業全体でITの役割を明確にし、経営層がリスクや成果を管理できるようにする。 - リスク管理

ITに関連するリスクを評価・管理し、企業資産の保護を強化する。 - パフォーマンス管理

ITのパフォーマンスやコストを適切に評価し、改善を図る。 - コンプライアンス遵守

法規制や業界標準に準拠するためのガイドラインを提供する。

COBITは、特にビジネスの視点からITを管理することに重点を置き、ITの技術面だけでなく、

ビジネスとの連携や価値創出を強調している点が特徴です。

身近なものに例えると!

COBITを食事に例えると、「バランスの取れた食事のレシピ本」のようなものです。

例えば、健康な体を維持するためには、栄養バランスを考えた食事が重要です。レシピ本には、どの食材をどれくらい使い、どの順番で調理すれば、バランスの取れた食事が作れるかが詳しく書かれています。これに従って調理すれば、必要な栄養を満たしつつ、健康な食事が準備できます。

同様に、COBITは企業のIT運用において、どのリソースをどう使い、どのプロセスをどう管理すれば、リスクを最小限に抑えながら効果的なITガバナンスが実現できるかを示している「ガイドライン」の役割を果たします。

JIS Q 27001

JIS Q 27001の概要

一言で簡単に言うと

JIS Q 27001は、簡単に言うと、企業が情報セキュリティを守るためのルールや対策を体系的に整えるための標準的なガイドラインです。

もう少し詳しく言うと

もう少し詳しく言うと、JIS Q 27001は、ISO/IEC 27001に基づく日本の情報セキュリティ管理システム(ISMS)の国際規格です。

この規格は、組織が情報資産を適切に保護するための管理体制を確立し、リスクを管理するための要求事項を示しています。

企業や組織がセキュリティリスクを特定し、それに対応するための計画を策定し、実施し、維持するためのプロセスを定めています。

具体的には、情報の機密性、完全性、可用性を保護するための管理策や対策を定義し、それらが正しく運用されることを確実にするためのフレームワークを提供しています。

身近なものに例えると!

JIS Q 27001をアニメで例えると、「日本限定の特別エディションアニメ」に似ています。

この特別エディションアニメは、日本の視聴者に向けてローカライズされ、国内の規制や文化に合った内容に調整されています。アニメのストーリーや基本設定は国際版(ISO/IEC 27001)と同じですが、日本独自の要素が追加されているため、日本の視聴者がより親しみやすく、理解しやすい形になっているのが特徴です。

このように、JIS Q 27001は、国際標準を基にしつつ、日本のニーズに合わせた内容として整備された規格です。

JIS Q 15001

JIS Q 15001の概要

一言で簡単に言うと

JIS Q 15001は、簡単に言うと、企業や団体が個人情報を適切に守るためのルールや仕組みを定めた日本の規格です。

これを守ることで、個人情報の漏洩を防ぎ、安全に管理できるようになります。

また、プライバシーマークを取得するための基準にもなっています。

もう少し詳しく言うと

もう少し詳しく言うと、JIS Q 15001は、日本における個人情報保護マネジメントシステム(PMS)に関する規格です。

正式には「個人情報保護マネジメントシステム – 要求事項」といい、企業や組織が個人情報を適切に管理・保護するための仕組みや手続きを定めています。

具体的には、以下のような点を重視しています。

- 個人情報の取得、利用、提供のルール

- 個人情報を安全に管理するための措置

- 情報漏えいや不正アクセスへの対策

- 個人情報に関する苦情や相談への対応方法

この規格は、日本での個人情報保護法に基づき、企業や団体が個人情報の管理を確実に行うためのガイドラインを提供し、

プライバシーマークの取得にも関連しています。

身近なものに例えると!

JIS Q 15001を身近なものに例えると、「鍵付きの日記帳のルールブック」のようなものです。

例えば、あなたが大事な秘密や個人の情報を書き込む日記帳を持っているとします。その日記帳を誰にも見られないようにするために、鍵をかける、書いた後は安全な場所に保管する、誰かが勝手に見ようとしたら防ぐといったルールを自分で決めて実行します。この一連の「ルール作り」や「管理方法」を決め、しっかりと運用するのがJIS Q 15001の役割です。

組織が個人情報を守るための具体的な手順やルールを定め、それを守ることで、個人情報を適切に管理していることを示す制度です。

プライバシーマーク制度については以下の記事で説明してるのでよかったら見てみてください!

JIS Q 5070

JIS Q 5070の概要

一言で簡単に言うと

JIS Q 5070は、AIシステムのリスク管理や倫理に関するガバナンスの日本標準規格で、AIの安全性や信頼性を確保するためのルールです。

もう少し詳しく言うと

もう少し詳しく言うと、JIS Q 5070は「AIシステムの品質保証に関するガイドライン」です。

AIシステムの設計、開発、運用におけるリスク管理、透明性、説明責任、倫理的配慮など、社会的・技術的な品質要求を体系的に管理するためのフレームワークを提供する日本の規格です。

身近なものに例えると!

JIS Q 5070を身近なものに例えると、「信頼できる料理レシピ」のようなものです。

料理を作る際、味だけでなく、食材の安全性や調理の衛生管理、栄養バランスも考える必要があります。同様に、AIシステムを開発する際にも、技術的な正確さだけでなく、安全性、透明性、倫理的な配慮をもって設計・運用することが求められます。

JIS Q 5070は、これらの要素をバランスよく取り入れた「信頼できるAIシステム」を作るためのレシピ(ガイドライン)を提供しているのです。

ISMS適合性評価制度

ISMS適合性評価制度の概要

一言で簡単に言うと

一言で簡単に言うと、ISMS適合性評価制度は、企業が情報セキュリティ対策をしっかり行っているかを第三者機関がチェックし、

基準を満たしていれば認証を与える仕組みです。

もう少し詳しく言うと

もう少し詳しく言うと、ISMS適合性評価制度は、ISO/IEC 27001に基づいた情報セキュリティ管理システム(ISMS)が適切に導入され、運用されているかを第三者機関が評価・認証する制度です。

この制度は、企業の情報セキュリティに関するリスクマネジメント体制が国際的な基準に従っているかを確認し、

その結果を認証書として提供します。

認証を受けることで、企業はセキュリティの実施状況を対外的に証明することができ、信頼性を高めることができます。

身近なものに例えると!

ISMS適合性評価制度を身近なものに例えると、「健康診断」に似ています。

企業が情報セキュリティの管理をしっかりと行っているかどうかを、外部の専門機関がチェックし、基準に適合していれば「健康です」とお墨付きを与えるようなものです。健康診断の結果として「異常なし」と認定されると、自分の健康状態に自信が持てるように、ISMS認証を受けた企業は、セキュリティ対策に対する信頼性を対外的に証明できるのです

ISMS適合性評価制度は以下の記事で紹介しているので、よかったら見てみてください!

スポンサーリンクFISC(金融情報システムセンター)安全対策基準

FISC(金融情報システムセンター)安全対策基準の概要

一言で簡単に言うと

一言で簡単に言うと、FISC(金融情報システムセンター)安全対策基準とは、金融機関の情報システムの安全を確保するための基準です。

もう少し詳しく言うと

もう少し詳しく言うと、FISC(金融情報システムセンター)安全対策基準とは、日本の金融機関における情報システムの安全性と信頼性を確保するためのガイドラインです。

この基準は、金融機関が情報システムの運用・管理において守るべきセキュリティ対策を定めています。

具体的には、以下のような対策が含まれます:

- システムのアクセス制御

不正なアクセスを防ぐための措置 - データのバックアップ

万一のトラブルに備えたデータ保護 - 障害対策

システム障害時の復旧手順 - 外部委託管理

クラウドサービスなど外部委託先への管理ルール

これにより、金融機関のシステムがサイバー攻撃や自然災害などのリスクに対して適切に保護されているかを確保し、金融業界全体の安定性を維持することが目的です。

身近なものに例えると!

FISCの安全対策基準を別の身近な例で言うと、「保険」に似ています。

保険に加入してリスクに備えるように、金融機関も情報システムのセキュリティ対策を施し、万が一のトラブルに備えてリスクを管理しています。

ゴリタン

インフラエンジニアとして、ネットワークとサーバーの運用・保守・構築・設計に幅広く携わり、

現在は大規模政府公共データの移行プロジェクトを担当。

CCNPやLPICレベル3、AWSセキュリティスペシャリストなどの資格を保有しています。